Bring Your Own Device (BYOD) & Datenschutz: Risiken und Lösungen

Inhaltsverzeichnis

- Einleitung

- Was bedeutet BYOD im Datenschutzkontext?

- Risiken der privaten Gerätenutzung

- Gesetzliche Anforderungen laut DSGVO

- BYOD-Richtlinien: Was sollte geregelt sein?

- Praktische Lösungen für eine sichere BYOD-Strategie

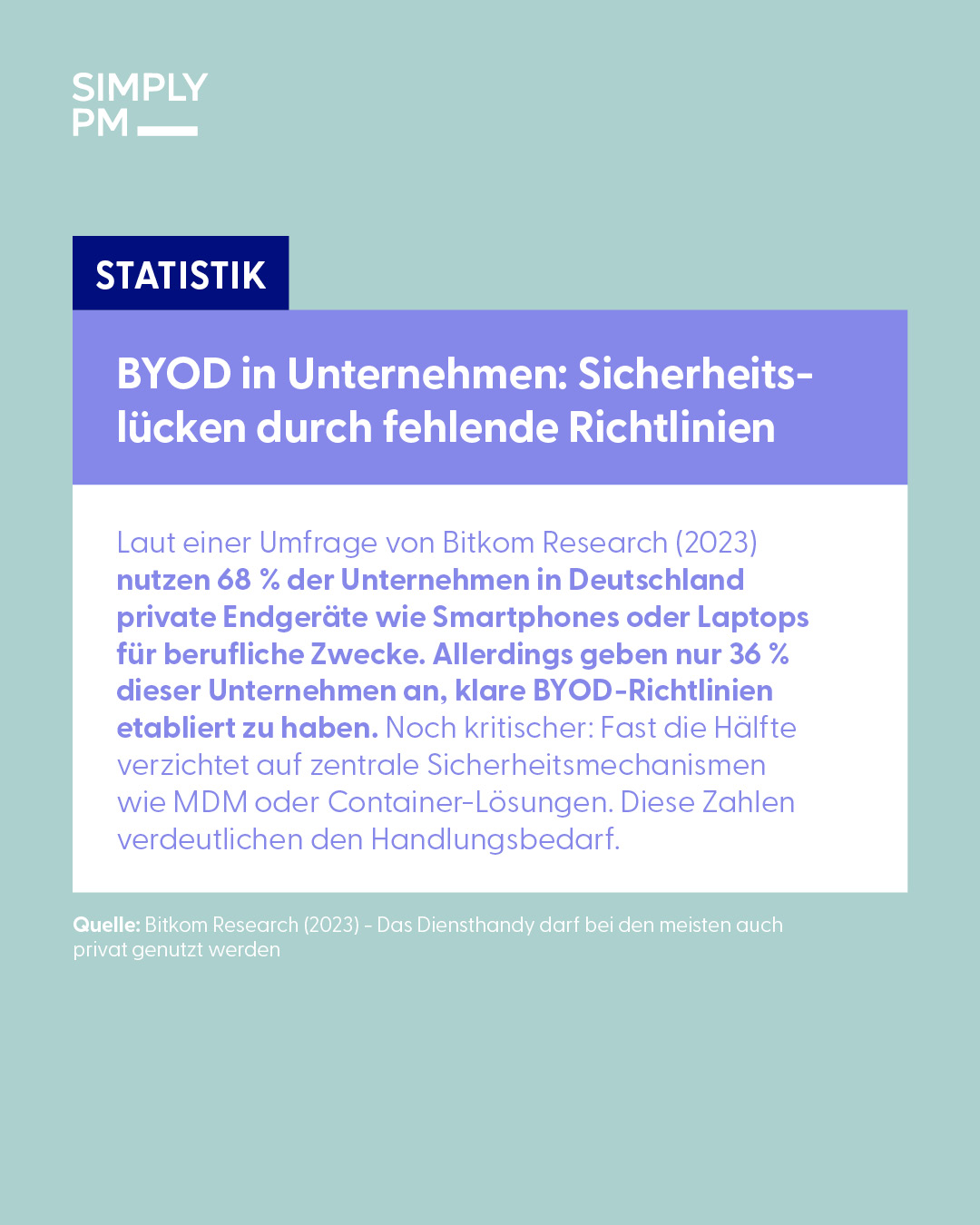

- Aktuelle Statistik: BYOD ist weit verbreitet, aber oft ungesichert

- Fazit: Datenschutz und Flexibilität in Einklang bringen

- BYOD sicher gestalten

Einleitung

Die zunehmende Digitalisierung und der Wunsch nach Flexibilität im Arbeitsalltag haben dazu geführt, dass immer mehr Unternehmen ihren Mitarbeitenden erlauben, eigene Geräte wie Smartphones, Laptops oder Tablets für berufliche Zwecke zu nutzen. Dieses Modell ist unter dem Begriff “Bring Your Own Device” (BYOD) bekannt. Auch die gelegentliche Nutzung privater Telefone oder Laptops im Homeoffice gehört zu dieser Praxis. Beim Thema BYOD Datenschutz in Unternehmen wird jedoch schnell klar, dass das, was auf den ersten Blick praktisch erscheint, erhebliche datenschutzrechtliche und sicherheitstechnische Risiken birgt.

In diesem Blogbeitrag beleuchten wir die Chancen und Herausforderungen von BYOD, zeigen typische Stolperfallen auf und geben konkrete Tipps, wie Unternehmen und Teammitglieder den Datenschutz wahren und zugleich von der Flexibilität profitieren können.

Was bedeutet BYOD im Datenschutzkontext?

BYOD bedeutet, dass Mitarbeitende ihre privaten Geräte auch für berufliche Aufgaben nutzen – etwa für den Zugriff auf E-Mails, Kund*inneninformationen, Verträge oder interne Dokumente. Dabei geraten sensible Daten schnell auf Geräte, die nicht standardmäßig unternehmensseitig abgesichert sind. Deshalb greift hier die Datenschutz-Grundverordnung (DSGVO): Unternehmen stehen in der Pflicht, den Schutz personenbezogener Daten auch auf privaten Endgeräten konsequent sicherzustellen – und unkontrollierte Datenabflüsse wirksam zu verhindern.

Risiken der privaten Gerätenutzung

1. Fehlende Zugriffskontrollen: Private Smartphones oder Laptops sind oft nicht mit zentralen Zugriffsschutz- und Sicherheitsmechanismen ausgestattet. Ohne klare Authentifizierungsregeln ist der Datenzugang anfällig für Missbrauch.

2. Unzureichende Verschlüsselung: Viele private Geräte verfügen nicht über verschlüsselte Speicher oder gesicherte Datenverbindungen. Daten, die über unsichere WLAN-Netze versendet werden, können leicht abgefangen werden.

3. Datenverlust durch Diebstahl oder Verlust: Geht ein Gerät verloren oder wird gestohlen, besteht das Risiko, dass sensible Unternehmensdaten in falsche Hände geraten.

4. Vermischung von privaten und geschäftlichen Daten: Ohne klare Trennung können private Fotos, Nachrichten oder Apps in Konflikt mit geschäftlichen Anwendungen geraten. Dies erschwert sowohl die Einhaltung der DSGVO als auch die IT-Forensik im Schadensfall.

5. Fehlende Dokumentation und Kontrolle: Unternehmen haben oft keinen Überblick darüber, welche privaten Geräte im Einsatz sind, welche Daten verarbeitet werden und wie gut diese geschützt sind.

Gesetzliche Anforderungen laut DSGVO

Auch bei BYOD trägt das Unternehmen die volle Verantwortung für den Schutz personenbezogener Daten. Laut Artikel 32 DSGVO müssen Unternehmen geeignete technische und organisatorische Maßnahmen (TOMs) umsetzen, um Datenverluste, unbefugte Zugriffe oder Missbrauch wirksam zu verhindern.Dazu zählen unter anderem:

- Verschlüsselung von Daten auf dem Endgerät

- Regelmäßige Sicherheitsupdates

- Zugriffskontrolle und Authentifizierung

- Protokollierung und Nachvollziehbarkeit

- Klare Richtlinien und Einwilligungen für die Nutzung privater Geräte

Ein AVV (Auftragsverarbeitungsvertrag) ist in der Regel nicht erforderlich, wenn Mitarbeitende eigene Geräte nutzen, jedoch müssen sie intern verpflichtet und geschult werden.

BYOD-Richtlinien: Was sollte geregelt sein?

Eine schriftliche BYOD-Vereinbarung ist essenziell. Sie sollte u. a. folgende Punkte enthalten:

- Welche Geräte dürfen genutzt werden?

- Welche Daten dürfen darauf gespeichert werden?

- Welche Sicherheitsstandards müssen erfüllt sein (z. B. Antivirensoftware, Passwortschutz)?

- Welche Zugriffe sind erlaubt, welche nicht?

- Was passiert im Fall von Verlust oder Diebstahl?

- Wie wird der Datenschutz bei Beendigung des Arbeitsverhältnisses gewahrt?

Praktische Lösungen für eine sichere BYOD-Strategie

Mobile Device Management (MDM): Mit einer MDM-Lösung können IT-Verantwortliche Sicherheitsrichtlinien auf den privaten Geräten einrichten, Daten aus der Ferne löschen oder Unternehmensdaten von privaten trennen.

Container-Apps: Diese isolieren geschäftliche Daten auf dem Gerät und sorgen dafür, dass private und dienstliche Inhalte getrennt bleiben.

Verschlüsselung und VPN: Alle Datenübertragungen sollten über sichere VPN-Verbindungen laufen. Auch lokale Verschlüsselung auf dem Gerät ist Pflicht.

Schulungen und Sensibilisierung: Teammitglieder müssen über die Risiken informiert und im sicheren Umgang mit privaten Endgeräten geschult werden. Dies fördert eine verantwortungsvolle Nutzung.

Login und Monitoring: Verdächtige Zugriffe oder Verstöße lassen sich nur erkennen, wenn Protokolle über Logins und Datenzugriffe geführt werden.

Aktuelle Statistik: BYOD ist weit verbreitet, aber oft ungesichert

Laut einer Umfrage von Bitkom Research (2023) nutzen 68 % der Unternehmen in Deutschland private Endgeräte wie Smartphones oder Laptops für berufliche Zwecke. Allerdings geben nur 36 % dieser Unternehmen an, klare BYOD-Richtlinien etabliert zu haben. Noch kritischer: Fast die Hälfte verzichtet auf zentrale Sicherheitsmechanismen wie MDM oder Container-Lösungen. Diese Zahlen verdeutlichen den Handlungsbedarf.

Fazit: Datenschutz und Flexibilität in Einklang bringen

Die Nutzung privater Geräte im beruflichen Kontext bietet Komfort und Flexibilität, erfordert aber klare Strukturen und ein durchdachtes Datenschutzkonzept. Nur wer BYOD professionell umsetzt, vermeidet Sicherheitslücken und rechtliche Risiken. Unternehmen sollten auf verbindliche Richtlinien, technische Schutzmechanismen und regelmäßige Schulungen setzen, um Datenschutz und Mitarbeitenden Zufriedenheit gleichermaßen zu gewährleisten.

BYOD sicher gestalten

Sie setzen bereits private Smartphones, Laptops oder Tablets im Unternehmen ein oder planen BYOD einzuführen? SIMPLY PM unterstützt Sie dabei, eine sichere, DSGVO-konforme und praxisnahe BYOD-Strategie zu entwickeln. Wir helfen Ihnen bei der Erstellung von Richtlinien, der technischen Umsetzung und der Schulung Ihrer Teammitglieder.

Kontaktieren Sie uns jetzt für ein unverbindliches Erstgespräch und schützen Sie Ihre Daten!

Sie wollen erfahren, wie sich unsere Vorgehensmethodik aufbaut? Erfahren Sie hier mehr dazu!